Eliminer logiciel espion spyware

MediCat se présente sous la forme d'une clé USB bootable avec Windows 10 Live, Lubuntu Linux et tous les outils pour nettoyer un ordinateur vérolé, pour réparer des disques durs, corriger une installation de Windows récalcitrante, faire des images disque, sauvegarder vos données, vérifier le fonctionnement de la mémoire, formater des disques, récupérer des mots de passes, etc.

En utilisant la même méthode que les pirates qui examinent les réseaux sans fil à la recherche d'une brèche, vous pouvez vérifier que vos réglages WiFi sont sûrs. Bloquer la collecte de données automatique dans Windows 7, 8 et 8. Ces données sont ensuite envoyées à Microsoft à des fins de diagnostics et en vue d'améliorer Windows Si vous êtes resté sous Windows 7, Windows 8 ou Windows 8.

En effet, elle a été intégrée via diverses mises à jour installées par Windows Update. Voici comment la bloquer. Chiffrer son disque dur avec BitLocker Pour protéger de manière totalement sécurisée Windows et tous vos fichiers, vous pouvez chiffrer votre disque dur avec BitLocker. En cas de vol de votre ordinateur ou de votre disque dur, vous êtes ainsi certains que vos fichiers ne pourront pas être vus, ouverts et récupérés.

Comment détecter les logiciels espions sur votre téléphone et ordinateur - noroi-jusatsu.info

Sécuriser sa navigation avec le VPN Tor Lorsque vous vous connectez à un hotspot WiFi dans la rue, à la bibliothèque, à l'hôtel, au restaurant, à l'aéroport ou bien à n'importe quel réseau public, la sécurité et la confidentialité de vos données sont grandement menacées : elles peuvent être lues par n'importe qui. Apprenez à vous protéger en mettant en place un VPN sécurisé avec Tor.

Supprimer les programmes et barres publicitaires Vous avez téléchargé et installé un logiciel sur Internet et vous avez maintenant des fenêtres de pub qui s'ouvrent intempestivement, de votre navigateur se retrouve truffé de barres d'outils et votre page de démarrage a même été changée?

Pas de panique, voici comment faire le ménage et vous débarrasser de tous ces programmes indésirables. Garder un oeil sur l'utilisation de son ordinateur Contrôlez l'usage de votre ordinateur en enregistrant toutes les applications que vous utilisez et le temps que vous passez dessus. Pratique pour savoir ce qu'ont faits vos enfants sur votre ordinateur en votre absence ou pour suivre vos usages. Protéger ses données dans le cloud Vous utilisez un service de stockage en ligne comme Dropbox, Onedrive, Google Drive et vous ne souhaitez pas que vos données sensibles puissent être récupérées en cas de perte de votre mot de passe ou de piratage de votre compte?

Cryptez-les avec BoxCryptor! Effacer le contenu d'une clé USB de manière sécurisée. Bloquer un site Web sur son PC. Empêcher un logiciel d'accéder à Internet. Effacer de manière sécurisée une clé USB ou un disque dur externe. S'entrainer à ne pas installer de logiciels indésirables.

Vérifier la méthode de chiffrement utilisée par BitLocker. Supprimer des informations d'identification enregistrées. Tablettes et mobiles. Au moyen de son calculateur de risques, ce système divise l'impact global des applications en quatre catégories ; l'application est considérée comme présentant un risque "élevé", "moyen" ou "faible" et le système présente le type de recommandation à suivre. Vous trouverez ci-dessous la description de ces quatre catégories impact sur les performances, impact sur la confidentialité, facilité de suppression et discrétion ainsi qu'une présentation générale du système.

Pour les utilisateurs comme pour les administrateurs, l'un des aspects les plus troublants des logiciels espions et des logiciels publicitaires réside dans l'incertitude concernant leur impact sur les performances d'un système ou d'un réseau. Les pannes système, les connexions Internet bloquées et les comportements inhabituels des navigateurs Internet appartiennent tous à la catégorie "impact sur les performances", qui mesure les effets d'un programme présentant un risque de sécurité sur la stabilité, la vitesse et les performances d'un système. L'analyse de l'impact sur les performances couvre notamment les questions suivantes :.

Bien que généralement non décelée par l'utilisateur, la violation des informations privées de celui-ci et d'une entreprise par un logiciel espion ou, plus occasionnellement, par un logiciel publicitaire, est un problème majeur. L'impact sur la confidentialité d'un programme comportant des risques de sécurité indique l'étendue selon laquelle ce dernier collecte, à partir de leur comportement, des informations sur les utilisateurs destinées à un tiers par exemple une entreprise de logiciels espions ou publicitaires. Les informations extraites par le programme peuvent être de différents types, depuis les habitudes de navigation de l'utilisateur jusqu'à des données sensibles telles que des noms d'utilisateur et des mots de passe pouvant servir à une usurpation d'identité ou à des virements non autorisés depuis le compte en banque de la victime.

Une fois capturées, les informations sont généralement retransmises à la tierce partie par Internet. Elles peuvent cependant aussi être envoyées par d'autres méthodes ou être stockées localement. L'un des aspects cruciaux du problème des logiciels espions réside dans la connaissance qu'a l'utilisateur du comportement du logiciel.

Il est fréquent que les logiciels espions et les logiciels publicitaires résistent à la suppression afin de rester à demeure sur votre système.

Symantec mesure la facilité de suppression en termes de relative difficulté à effacer une application indésirable d'un système. Cette catégorie concerne les logiciels pouvant être supprimés facilement grâce à leur programme de désinstallation intégré ainsi que les logiciels espions et publicitaires s'implantant au coeur de la machine et ne pouvant en être supprimés.

- Supprimer un logiciel espion sur votre Android ? Voici comment faire !.

- Supprimer Logiciels Espions.

- trouver un tel avec une adresse?

- Comment supprimer un virus, malware et spyware ?.

- Comment supprimer un logiciel espion de son ordinateur ??

- espionner un telephone portable avis?

- Comment supprimer un logiciel espion sur votre Android ?.

L'une des caractéristiques communes aux logiciels espions et à certains logiciels publicitaires est la discrétion : les programmes peuvent s'installer à l'insu de l'utilisateur, puis rester cachés de façon à ne pas être détectés ni supprimés. Inattendus et invisibles par nature, ces logiciels peuvent demeurer sur une machine et y exécuter leurs opérations suivi de comportement, affichage de fenêtres publicitaires intempestives, etc. Ce comportement discret peut prendre diverses formes, depuis un "silence" total ou une installation non décelée jusqu'à des opérations cachées et des programmes informant l'utilisateur de leur installation et faciles à voir sur l'ordinateur l'utilisateur peut voir les icônes, processus, etc.

L'exemple suivant illustre la manière dont l'évaluation Symantec des risques de sécurité détermine l'impact possible d'un programme publicitaire sur l'ordinateur d'un utilisateur. LiveUpdate utilise l'évaluation et le score généraux du risque pour procurer aux clients une protection à jour contre les logiciels espions et autres programmes à risque. Il peut arriver que le fournisseur d'un logiciel estime que Symantec a classé son produit injustement ou inexactement parmi les programmes présentant un risque de sécurité.

Dans ce cas, Symantec propose un formulaire électronique qui permet au fournisseur de demander qu'une enquête soit réalisée afin de réexaminer son logiciel. Symantec propose en outre un formulaire en ligne pour signaler les faux positifs logiciels espions et publicitaires. Fournisseur de référence de produits de sécurité depuis de longues années, Symantec est tout désigné pour relever les défis posés par les logiciels espions et publicitaires.

Les fonctionnalités antispyware de Symantec reposent sur une infrastructure de sécurité évolutive renommée. L'ampleur internationale de ce réseau fournit à Symantec une visibilité sans égale du problème des logiciels de ce type et nous permet de doter les entreprises et les utilisateurs finaux du monde entier de moyens de se protéger.

La diversité des menaces et des risques de sécurité pris en charge fait de Symantec Security Response l'une des premières équipes mondiales de recherche sur les logiciels espions.

Virus - Spyware (Espiogiciel)

Par exemple, les chercheurs spécialisés dans la lutte contre les logiciels espions bénéficient non seulement des connaissances et des compétences de leur propre groupe, mais également de celles des spécialistes antispam de Symantec, qui surveillent et analysent les messages électroniques non sollicités utilisés pour délivrer des programmes d'installation de logiciels espions. De la même manière, les spécialistes en intrusion de Symantec leur fournissent des analyses sur les manières dont les programmes exploitant les vulnérabilités des navigateurs Web s'allient aux logiciels espions pour installer des applications de manière furtive, à l'insu de l'utilisateur.

Les logiciels espions et publicitaires sont de plus en plus sophistiqués. Pour passer inaperçus, certains se comportent comme des virus. Ainsi, par exemple, ils changent de forme et de comportement ou s'enfoncent plus profondément au sein du système. L'expertise renommée de Symantec en matière de suppression des logiciels malveillants, renforcée par la présence d'une équipe d'analystes antivirus chevronnés, représente un avantage majeur pour rester à l'avant-garde de la lutte contre ces risques de sécurité.

Comment supprimer un logiciel espion de son ordinateur ?

L'approche antispyware de Symantec, Global Intelligence Network, et son expertise de longue date dans le domaine de la lutte contre les problèmes de sécurité similaires aux logiciels espions, nous permettent de fournir à nos clients une gamme complète de solutions leur donnant les moyens de reprendre le contrôle de leurs systèmes et de leurs réseaux. Au final, ces solutions et ces mesures permettent aux particuliers et aux entreprises de décider de façon éclairée s'il convient de conserver ou de supprimer les logiciels non sollicités, dans un souci d'amélioration de la productivité et de protection des données confidentielles.

La meilleure défense contre les risques de sécurité émergents tels que les logiciels espions et publicitaires est la collaboration entre les sociétés et les organismes. Symantec travaille de concert avec les associations professionnelles, les organismes législatifs et les organismes juridiques, entre autres, pour répondre aux défis et aux risques importants que les logiciels espions posent aux utilisateurs et aux entreprises à travers le monde. Pour plus d'informations sur les logiciels espions et les logiciels publicitaires, inscrivez-vous sur ses.

Mon compte Déconnexion. Introduction Le terme "logiciel espion" ou "spyware" déclenche une réaction immédiate chez toute personne ayant surfé sur Internet au cours des deux dernières années. Menaces de sécurité et risques Tandis qu'en des programmes malveillants tels que Blaster et Welchia envahissaient Internet et défrayaient la chronique, un problème discret se mettait en place sous la forme de logiciels espions proliférant sur les systèmes des utilisateurs.

Définition des logiciels espions et des logiciels publicitaires S'il existe quelques ressemblances entre les définitions employées par les différents groupes professionnels, les universitaires, les fournisseurs de produits antispyware et d'autres, il est encore nécessaire de trouver une véritable description commune pour ce problème, qui évolue rapidement et génère de nombreuses confusions. Evaluation et classification des risques de sécurité Si les risques de sécurité tels que les logiciels espions et les logiciels publicitaires peuvent être considérés comme une extension du problème des logiciels malveillants, en revanche, ils constituent une nouvelle catégorie d'applications potentiellement indésirables qui ne concorde pas avec le système de classification que nous appliquons pour les menaces telles que vers et virus, qui restent indésirables et doivent être systématiquement éliminés d'un ordinateur.

Impact sur les performances Pour les utilisateurs comme pour les administrateurs, l'un des aspects les plus troublants des logiciels espions et des logiciels publicitaires réside dans l'incertitude concernant leur impact sur les performances d'un système ou d'un réseau. L'analyse de l'impact sur les performances couvre notamment les questions suivantes : Le programme ralentit-il le système ou la connexion réseau? Le programme a-t-il un impact sur la stabilité du système? Le programme affiche-t-il des fenêtres publicitaires intempestives?

Si oui, à quelle fréquence? Impact sur la confidentialité Bien que généralement non décelée par l'utilisateur, la violation des informations privées de celui-ci et d'une entreprise par un logiciel espion ou, plus occasionnellement, par un logiciel publicitaire, est un problème majeur.

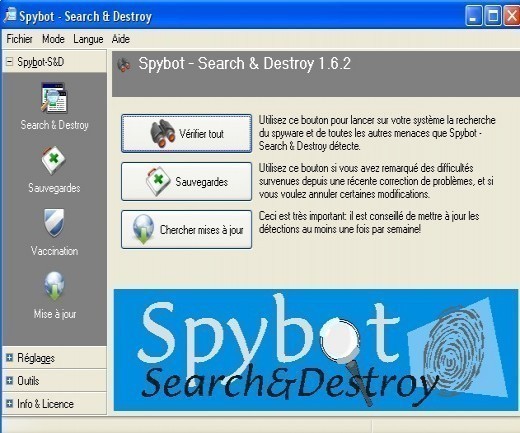

Comment Eliminer les Logiciels Espions

Facilité de suppression Il est fréquent que les logiciels espions et les logiciels publicitaires résistent à la suppression afin de rester à demeure sur votre système. Par exemple, se réinstalle-t-il de façon intempestive? Relance-t-il les processus que l'utilisateur a délibérément fermés? Le programme propose-t-il une désinstallation incomplète ou non fonctionnelle afin qu'une application comportant des risques de sécurité puisse continuer à agir à l'insu de l'utilisateur? Evaluation Description de base Elevé Désinstallation esquivée, inefficace ou incomplète Moyen Absence d'instructions de désinstallation manuelle ou automatique Faible Le programme présentant un risque de sécurité peut être supprimé à l'aide d'une méthode standard et ainsi être totalement, ou quasiment totalement, éliminé de l'ordinateur.